Деанон через умные очки, дикий DDoS и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю. Cloudflare отразила крупнейшую DDoS-атаку мощностью 3,8 Тб/сек. Тысячи пользователей скачали мошеннические криптовалютные приложения из Google Play и App Store. Модификация умных очков от Meta позволила узнать домашний адрес человека. Разработку Outlast отложили из-за кибератаки. Cloudflare отразила крупнейшую DDoS-атаку мощностью 3,8 Тб/сек С начала сентября защитные системы Cloudflare боролись с месячной кампанией гиперобъемных DDoS-атак, нацеленных на организации в секторах финансовых услуг, интернета и телекоммуникаций. Злоумышленник использовал несколько типов взломанных устройств, в том числе большое количество домашних маршрутизаторов Asus, систем Mikrotik, цифровых видеорегистраторов и серверов. В основном они базировались в РФ, Вьетнаме, США, Бразилии и Испании. Многие из атак, направленных на сетевую инфраструктуру цели, превысили 2 млрд пакетов в секунду. Самая крупная из них достигла пика в 3,8 Тб/сек. Это рекордный показатель из публично раскрытых на данный момент. Данные: Cloudflare. Ранее лидерство удерживала Microsoft — она отразила объемную DDoS-атаку мощностью 3,47 Тб/сек, направленную на клиента Azure в Азии. Тысячи пользователей скачали мошеннические криптовалютные приложения из Google Play и App Store Специалисты Group-IB обнаружили в Google Play и App Store семейство вредоносных программ UniShadowTrade, которые имитируют различные легитимные криптовалютные и торговые платформы. Beware of fraudulent trading apps! A recent #PigButchering scam was discovered on the #AppleStore & #GooglePlay. #Cybercriminals are exploiting trust in official platforms. pic.twitter.com/8R01MWkQ7I— Group-IB Threat Intelligence (@GroupIB_TI) October 2, 2024 Поддельные приложения работают по схеме «разделка свиней». Найденных через соцсети и приложения для знакомств жертв заманивают обещанием крупной прибыли от инвестиций. Все депозиты поступают на кошельки мошенников. Дополнительно они могут запросить удостоверяющие документы с целью их кражи. На момент удаления приложений из магазинов число их скачиваний превысило несколько тысяч. Сейчас злоумышленники продолжают деятельность на фишинговых сайтах. Модификация умных очков от Meta позволила узнать домашний адрес человека Студенты Гарварда АньФу Нгуен и Кейн Ардайфио совместили умные очки Meta Ray Bans 2 с технологией распознавания лиц, позволяющей идентифицировать человека и узнать его профили в соцсетях, домашний адрес, номер телефона и сведения о членах семьи. Об этом сообщает 404 Media. Код проекта I-XRAY закрыт, однако в сопроводительном документе разработчики указывают, что используют сервис Pimeyes для поиска лиц с указанием URL-адресов источников изображений. Уже с их помощью приложение способно выйти на выпускные альбомы, профили на сайтах работодателей или спортивные клубы, членом которых может быть человек. После выяснения имени сбор информации продолжается через брокеров данных, хранящих широкий спектр сведений. Результат поиска с помощью LLM выводится на экран смартфона. Эксперимент в реальном мире продемонстрировал десятки успешных идентификаций, но в некоторых случаях данные были неточными и содержали неправильное имя. Are we ready for a world where our data is exposed at a glance? @CaineArdayfio and I offer an answer to protect yourself here:https://t.co/LhxModhDpk pic.twitter.com/Oo35TxBNtD— AnhPhu Nguyen (@AnhPhuNguyen1) September 30, 2024 Представитель Meta в комментарии СМИ подчеркнул, что сами по себе умные очки не предоставляют подобных возможностей идентификации и напомнил об ответственности за использование Facebook View «безопасным, законным и уважительным образом». В Pimeyes заявили, что были «весьма удивлены» предоставленными им подробностями. Три года неуловимый вредонос заражал серверы Linux криптомайнером Исследователи Aqua Nautilus нашли и подробно описали вредонос perfctl, который в течение трех лет атаковал миллионы серверов Linux и заразил нескольких тысяч из них скрытым майнером криптовалюты Monero. Для взлома серверов злоумышленники используют неверные конфигурации или раскрытые интерфейсы входа. Благодаря высокому уровню уклонения и использованию руткитов perfctl сложно обнаружить в зараженной системе. Криптомайнер взаимодействует с заданными пулами через Tor, поэтому сетевой трафик скрыт, а прибыль невозможно отследить. Разработку Outlast отложили из-за кибератаки Канадский разработчик видеоигр Red Barrels объявил, что отложит разработку игр серии Outlast из-за недавней кибератаки. Инцидент не затронул данные игроков, однако компрометация внутренних IT-систем значительно нарушила сроки производства. "Мы сделаем все возможное, чтобы следовать нашему плану, но, к сожалению, некоторые вещи придется отложить. Мы поделимся более подробным обновлением по этому вопросу, как только сможем", — заявила команда. Red Barrels принял меры по защите

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- Cloudflare отразила крупнейшую DDoS-атаку мощностью 3,8 Тб/сек.

- Тысячи пользователей скачали мошеннические криптовалютные приложения из Google Play и App Store.

- Модификация умных очков от Meta позволила узнать домашний адрес человека.

- Разработку Outlast отложили из-за кибератаки.

Cloudflare отразила крупнейшую DDoS-атаку мощностью 3,8 Тб/сек

С начала сентября защитные системы Cloudflare боролись с месячной кампанией гиперобъемных DDoS-атак, нацеленных на организации в секторах финансовых услуг, интернета и телекоммуникаций.

Злоумышленник использовал несколько типов взломанных устройств, в том числе большое количество домашних маршрутизаторов Asus, систем Mikrotik, цифровых видеорегистраторов и серверов. В основном они базировались в РФ, Вьетнаме, США, Бразилии и Испании.

Многие из атак, направленных на сетевую инфраструктуру цели, превысили 2 млрд пакетов в секунду. Самая крупная из них достигла пика в 3,8 Тб/сек. Это рекордный показатель из публично раскрытых на данный момент.

Ранее лидерство удерживала Microsoft — она отразила объемную DDoS-атаку мощностью 3,47 Тб/сек, направленную на клиента Azure в Азии.

Тысячи пользователей скачали мошеннические криптовалютные приложения из Google Play и App Store

Специалисты Group-IB обнаружили в Google Play и App Store семейство вредоносных программ UniShadowTrade, которые имитируют различные легитимные криптовалютные и торговые платформы.

Beware of fraudulent trading apps! A recent #PigButchering scam was discovered on the #AppleStore & #GooglePlay. #Cybercriminals are exploiting trust in official platforms. pic.twitter.com/8R01MWkQ7I

— Group-IB Threat Intelligence (@GroupIB_TI) October 2, 2024

Поддельные приложения работают по схеме «разделка свиней». Найденных через соцсети и приложения для знакомств жертв заманивают обещанием крупной прибыли от инвестиций. Все депозиты поступают на кошельки мошенников. Дополнительно они могут запросить удостоверяющие документы с целью их кражи.

На момент удаления приложений из магазинов число их скачиваний превысило несколько тысяч. Сейчас злоумышленники продолжают деятельность на фишинговых сайтах.

Модификация умных очков от Meta позволила узнать домашний адрес человека

Студенты Гарварда АньФу Нгуен и Кейн Ардайфио совместили умные очки Meta Ray Bans 2 с технологией распознавания лиц, позволяющей идентифицировать человека и узнать его профили в соцсетях, домашний адрес, номер телефона и сведения о членах семьи. Об этом сообщает 404 Media.

Код проекта I-XRAY закрыт, однако в сопроводительном документе разработчики указывают, что используют сервис Pimeyes для поиска лиц с указанием URL-адресов источников изображений. Уже с их помощью приложение способно выйти на выпускные альбомы, профили на сайтах работодателей или спортивные клубы, членом которых может быть человек.

После выяснения имени сбор информации продолжается через брокеров данных, хранящих широкий спектр сведений. Результат поиска с помощью LLM выводится на экран смартфона.

Эксперимент в реальном мире продемонстрировал десятки успешных идентификаций, но в некоторых случаях данные были неточными и содержали неправильное имя.

Are we ready for a world where our data is exposed at a glance? @CaineArdayfio and I offer an answer to protect yourself here:https://t.co/LhxModhDpk pic.twitter.com/Oo35TxBNtD

— AnhPhu Nguyen (@AnhPhuNguyen1) September 30, 2024

Представитель Meta в комментарии СМИ подчеркнул, что сами по себе умные очки не предоставляют подобных возможностей идентификации и напомнил об ответственности за использование Facebook View «безопасным, законным и уважительным образом».

В Pimeyes заявили, что были «весьма удивлены» предоставленными им подробностями.

Три года неуловимый вредонос заражал серверы Linux криптомайнером

Исследователи Aqua Nautilus нашли и подробно описали вредонос perfctl, который в течение трех лет атаковал миллионы серверов Linux и заразил нескольких тысяч из них скрытым майнером криптовалюты Monero.

Для взлома серверов злоумышленники используют неверные конфигурации или раскрытые интерфейсы входа. Благодаря высокому уровню уклонения и использованию руткитов perfctl сложно обнаружить в зараженной системе.

Криптомайнер взаимодействует с заданными пулами через Tor, поэтому сетевой трафик скрыт, а прибыль невозможно отследить.

Разработку Outlast отложили из-за кибератаки

Канадский разработчик видеоигр Red Barrels объявил, что отложит разработку игр серии Outlast из-за недавней кибератаки.

Инцидент не затронул данные игроков, однако компрометация внутренних IT-систем значительно нарушила сроки производства.

"Мы сделаем все возможное, чтобы следовать нашему плану, но, к сожалению, некоторые вещи придется отложить. Мы поделимся более подробным обновлением по этому вопросу, как только сможем", — заявила команда.

Red Barrels принял меры по защите информации и при участии внешних экспертов провел углубленное расследование взлома.

Арестованы еще четыре предполагаемых участника банды вымогателей LockBit

Европол арестовал четырех человек, подозреваемых в связи с хакерской группировкой LockBit. Операция прошла еще в августе, однако сообщили о ней только сейчас.

В частности, по запросу французских властей задержан предполагаемый разработчик программы-вымогателя, его личность и место поимки не разглашается. С большой вероятностью речь идет о россиянине Дмитрии Хорошеве, известном под никами LockBitSupp и putinkrab,

Британские власти арестовали двух участников филиала LockBit, а Испания — администратора хостинг-сервиса Bulletproof, используемого хакерами. Изъяты девять серверов шифровальщика.

Помимо этого, Великобритания, США и Австралия ввели санкции в отношении российских граждан, причастных к распространению LockBit и связанных с другой хакерской группировкой — Evil Corp.

Идентификации злоумышленников значительно помогла информация, полученная в результате захвата серверов вымогателей в феврале 2024 года.

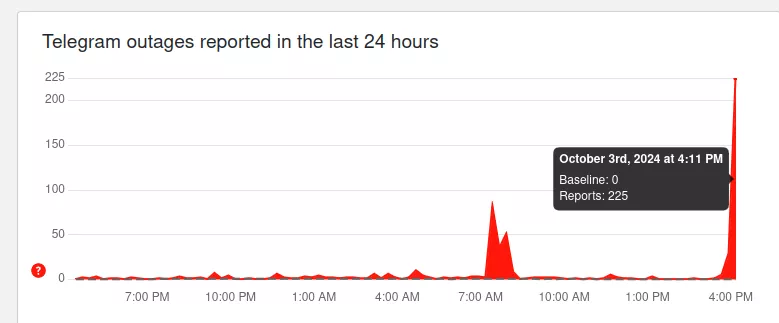

Масштабный сбой в рунете совпал с глобальными проблемами у Telegram

3 октября в российском сегменте интернета произошел масштабный сбой. По данным сервиса «Сбой.рф», проблемы возникли с СБП, некоторыми банками, Telegram и VK, а также у нескольких операторов сотовой связи.

Пользователи жаловались на медленную загрузку файлов и трудности со входом в приложения.

Одновременно с этим мессенджер Telegram столкнулся с глобальным сбоем — не открывались чаты и не отправлялись сообщения.

Поскольку причина неполадок была неясна, в комментариях пользователи в шутку стали выдвигать свои версии с учетом последних новостей вокруг Дурова.

Спустя более часа после начала сбоя сервисы Telegram заработали снова.

Аналогичная ситуация с мессенджером наблюдалась 1 октября. Тогда эксперты связали это с военными действиями на Ближнем Востоке.

X выплатила $5,2 млн штрафов для разблокировки в Бразилии

Соцсеть X подала запрос на возобновление работы в Бразилии после уплаты штрафов на $5,24 млн, наложенных местным Верховным судом в августе. Об этом сообщает Reuters.

Ранее принадлежащую Илону Маску платформу обвинили в распространении дезинформации и отсутствии юридического представителя в стране. Доступ к ней заблокировали, а пользователям пригрозили крупными штрафами за обход ограничений.

По информации издания, Бразилия является одним из крупнейших и наиболее желанных рынков для X.

Также на ForkLog:

- Биткоин-разработчик представил «самый анонимный» мессенджер.

- Антиотмывочные нормы для цифрового рубля рекомендовали к принятию.

- Дело о краже криптовалюты на $24 млн у абонента AT&T возобновят.

- В III квартале криптохакеры и скамеры украли активы на $753 млн.

- В биткоин-обменниках Санкт-Петербурга прошли масштабные обыски в рамках расследования дела сервисов Cryptex и UAPS. Часть фигурантов отправили под домашний арест.

- Правоохранители Австралии расшифровали сид-фразу для ареста криптовалюты на $6,4 млн.

- Дуров назвал число раскрытых данных пользователей Telegram.

- За сентябрь криптопроекты потеряли $120 млн в результате хакерских атак.

- Житель США признался в краже криптовалют на $37 млн.

- Свыше 250 криптоинвесторов потеряли ~$650 000 из-за одного мошенника.

- ЦБ РФ изучит трансграничные биткоин-переводы россиян.

- Бывшего сотрудника Coinbase обвинили в краже кода для ИИ-проекта.

- Казахстан закрыл 19 биткоин-обменников с оборотом более $60 млн.

- Zilliqa выпустит «перманентный патч» после новых сбоев.

- ИИ против ИИ. CEO Nvidia рассказал о борьбе с «темной стороной» нейросетей.

- Эксперт спрогнозировал смерть «ценностей шифропанка» в блокчейне.

- Криптокит потерял $32 млн в результате фишинговой атаки.

- Tether помогла заморозить $6 млн криптомошенников.

Что почитать на выходных?

Почему, если код — это закон, эксплойты и взломы незаконны? Объясняем в материале:

softweri

softweri